Dal DoS al DDoS: storia e funzionamento

Il DoS (Denial of Service) è un tipo di attacco informatico che mira a rendere irraggiungibile un servizio o una pagina web tramite una procedura di flooding. Questa prevede l’invio di un enorme quantitativo di richieste, tale da far sì che il server vittima rimanga impegnato a rispondere alle richieste dell’attaccante e non sia più in grado di gestire quelle legittime, rendendolo, di fatto, irraggiungibile. Il DoS prevede l’utilizzo di un singolo computer attaccante che, avendo a disposizione una connessione dati piuttosto performante, inizia ad inviare stream di pacchetti a ritmi molto elevati e protratti nel tempo.

Il primo esempio di DoS risale al 1997, quando, ad una convention di hacking, venne svelato un codice sorgente dimostrativo. Inizialmente però questo tipo di attacchi veniva utilizzato perlopiù come un atto di protesta o di dissenso, mentre più recentemente si è cominciato ad usarlo per danneggiare servizi e compagnie, magari rendendo inaccessibile un servizio alla clientela.

Un DoS normale però è piuttosto semplice da fermare, è sufficiente infatti bloccare le connessioni in ingresso dall’indirizzo IP sorgente per risolvere il problema. Per questo motivo la tecnica si è evoluta nel DDoS, ovvero il DoS “distribuito”. L’attacco DDoS punta inizialmente a creare una botnet di computer, in maniera tale da poter perpetrare l’attacco da più punti. Per creare questa rete, è sufficiente infettare i computer vittima installando un software dormiente che possa comunicare con un nodo master. Una volta che la rete è considerata sufficientemente grande, si lancia l’offensiva al momento più opportuno. A questo punto un singolo server riceverà un quantitativo enorme di richieste contemporanee da molteplici sorgenti, andando in crash o rallentandosi a tal punto da non essere più fruibile.

Attacchi: conseguenze e come proteggersi

“Ma tutto questo, che ha a che fare con me?”. Non è semplice rendersi conto di come un attacco DDoS possa influenzare la vita di tutti i giorni, pertanto andiamo ad analizzare come esso possa colpire anche i comuni utenti, direttamente o indirettamente.

Attacco ad un sito in nostro possesso

Supponiamo di possedere un dominio e aver realizzato un sito su cui carichiamo le foto delle piante del nostro bellissimo giardino. Ad un certo punto della giornata, l’indirizzo IP del server su cui è ospitato viene preso di mira da un DDoS, il sito non è più raggiungibile e tutti gli estimatori del tuo giardino che cercheranno di connettersi riceveranno un messaggio di errore sul proprio browser.

In questo caso esistono almeno tre soluzioni.

- La più semplice e completa si applica nel caso in cui il sito sia ospitato su un servizio di hosting o su una VPS: in questo caso è sufficiente richiedere l’abilitazione della protezione da DDoS, che, in genere, prevede un piccolo esborso ulteriore se non inclusa nel pacchetto di hosting acquistato.

- Se il sito fosse invece ospitato su un server proprietario, la soluzione più semplice è quella di dotarsi di una VPN con protezione da DDoS e PureVPN è una di queste. Con una piccola spesa mensile è possibile ottenere una connessione cifrata da e per il proprio server con una protezione da DDoS.

- Un’ultima possibile soluzione è quella di configurare il server in maniera tale da ridurre il numero di connessioni contemporanee attive. Purtroppo questa soluzione, per quanto gratis e di semplice implementazione, non è applicabile per tutti i servizi, infatti in alcuni casi molteplici connessioni contemporanee sono necessarie. In genere però farsi supportare da servizi esterni è la scelta migliore. Queste aziende soddisfano determinate caratteristiche che le rendono solide in caso di attacchi: dispongono di reti in grado di gestire quantità massive di dati (nell’ordine dei Tbps) e hanno ottimizzato i propri sistemi per la diagnostica e la gestione di eventuali picchi anomali nell’attività del sistema protetto; in questo modo riescono a individuare e bloccare le connessioni malevoli prima che raggiungano il server di destinazione, evitando così che il servizio diventi irraggiungibile.

Attacco al nostro indirizzo IP

Cosa succederebbe se gli attaccanti prendessero di mira l’indirizzo IP della nostra connessione di casa?

Lo United States Computer Emergency Readiness Team ha stilato una lista dei possibili sintomi di un attacco DDoS, tra cui i principali sono:

- rete locale e internet piuttosto rallentata

- impossibilità di accedere a uno o più o qualunque servizio Web

- connessione instabile anche sulla rete locale

Bisogna precisare però che, per quanto riguarda l’Italia, si tratta di un caso piuttosto raro. Generalmente i nostri provider forniscono un indirizzo IP dinamico, che quindi cambia ad ogni connessione; in queste condizioni diventare obiettivo di un attacco DDoS è piuttosto improbabile. Inoltre alcuni provider assegnano un indirizzo non pubblico, pertanto non raggiungibile direttamente dall’esterno. In questi casi si è “naturalmente” protetti da un attacco, alla peggio, cambiare indirizzo IP con un riavvio del router è più che sufficiente per risolvere il problema.

Nel caso fossimo dotati invece di indirizzo IP statico, presente soprattutto in contesti di Home-Office, la soluzione migliore rimane quella di una VPN con protezione DDoS.

Attacco dal nostro indirizzo IP

Nel caso uno dei nostri computer venisse infettato da un virus che lo renda parte di una botnet, rendersene conto potrebbe essere piuttosto complicato. Il sintomo più evidente sarebbe una connessione rallentata in certi momenti (che potrebbero essere del tutto casuali), ma potrebbe comunque non essere tale da farci sospettare qualcosa. Una prima soluzione è sicuramente quella di avere sempre un antivirus attivo e aggiornato con le ultime definizioni. I software antivirus sono in grado di diagnosticare attività sospette di applicativi che consideriamo leciti, ma che in realtà potrebbero averci reso parte di una botnet. Purtroppo però non sempre sono in grado di tirarci fuori dai pasticci, in questo caso potrebbe essere necessario indagare più a fondo usando alcuni software specifici:

- KasperskyAvira DE-Cleaner: tool realizzato dalle due famose compagnie di sicurezza; si occupa di scansionare il sistema per verificare la presenza di software malevoli e di botnet

- Wireshark: tool che permette di analizzare, questa volta in maniera manuale, tutto il traffico di rete in ingresso e in uscita dal nostro computer, allo scopo di individuare picchi di trasmissioni o trasmissioni ripetute innumerevoli volte verso servizi o domini che non conosciamo

Attacco a un servizio che utilizziamo

Immaginate di voler acquistare il biglietto per il concerto del vostro artista preferito. Vi siete preparati il timer sul telefono, avete comprato un mouse nuovo per cliccare più velocemente e state facendo “Aggiorna” in maniera compulsiva sulla pagina di prevendita. Ecco che, nel momento in cui i biglietti entrano in vendita, il sito non si carica più, non riuscite nemmeno a visualizzare la pagina, figuriamoci a fare il login. Continuando, esasperati, dopo 5 minuti riuscite ad entrare, ma ormai i biglietti sono finiti. Ecco, questo è quello che succede quando un server ha molte più richieste da gestire rispetto a quello per cui è stato progettato. Nel caso di un attacco DDoS, sarà praticamente impossibile accedere al sito. Immaginate cosa succederebbe se i big come Facebook, Google o Instagram non fossero protetti da attacchi DDoS e, per svariate ore, non poteste caricare quel selfie con il vostro gatto che tanto vi piace!

Il caso Mirai, botnet di IoT

Il 21 ottobre del 2016 è avvenuto un massiccio attacco DDoS a DynDNS, società di servizi internet che si occupa di ospitare server DNS. Questo attacco ha fatto sì che siti del calibro di Spotify, Netflix e Paypal fossero irraggiungibili per svariate ore da determinate aree del globo. L’attacco è stato piuttosto intelligente poiché non è andato a colpire direttamente i servizi in questione (che ovviamente sono protetti e ridondanti), ma ha impedito ai browser degli utenti di abbinare l’indirizzo mnemonico con l’indirizzo IP, di fatto rendendo impossibile raggiungere i propri siti preferiti perché i browser e le app non sapevano dove andare.

Al di là dell’attacco in sé, questo evento è stato importante perché ha portato alla luce un problema piuttosto importante, la scarsa sicurezza dei dispositivi IoT. In questo caso, infatti, l’attacco è stato portato a termine da migliaia di dispositivi connessi a internet, ma nessuno di loro era un computer. La botnet del virus Mirai prende di mira i sistemi connessi come videocamere IP o videoregistratori digitali usando una falla presente in alcuni di questi dispositivi. Dopo essere stati infettati i dispositivi rimangono dormienti fino al momento dell’attacco, quando iniziano ad inviare richieste senza controllo al sistema vittima. Purtroppo non c’è modo di rendersi conto che i dispositivi sono stati infettati, quindi è fondamentale che i dispositivi connessi (IoT, domotica, ecc..) non abbiano falle attaccabili dall’esterno. Per questo motivo è importante che anche tutti noi utenti facciamo la nostra parte: cercate di comprare sempre dispositivi che provengano da produttori noti e venditori affidabili, così da avere dispositivi aggiornati regolarmente e con protocolli di sicurezza avanzati.

Un po’ di numeri

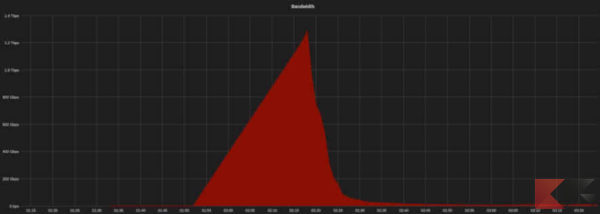

Ok, abbiamo capito di cosa si tratta, però non è che se ne vedano molti di questi attacchi, vero? Beh, non è proprio così. Stando agli ultimi rapporti di OVH, nota società di hosting, nel 2017 solo sui propri indirizzi IP si sono consumati in media 1800 attacchi al giorno. La stessa compagnia è inoltre riuscita a mitigare l’attacco record da 1.3Tbps di traffico avvenuto a inizio marzo del 2018. Questo valore di traffico supera addirittura quello della botnet Mirai di cui abbiamo appena parlato.

Per capire la portata sociale di questo fenomeno, basti pensare che è stato creato un sito, WebStresser, che permetteva di commissionare un attacco DDoS a un indirizzo IP qualsiasi, con il semplice pretesto di testarne la sicurezza e la resistenza. Il sito è stato chiuso dall’Europol dopo tre anni di attività e oltre 4 milioni di attacchi stimati.

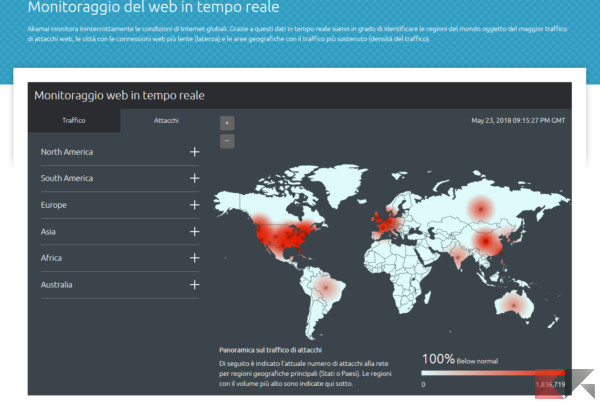

Potremmo andare avanti ore a citare dati legati al DDoS, quindi se volete saziare la vostra curiosità, vi consiglio di andare sul sito di Akamai che fornisce una mappa in tempo reale di tutti gli attacchi web.

Concludendo..

Il DDoS è un pericolo concreto e presente e sarà ancora più cruciale negli anni a venire. Quando ogni casa sarà dominata dalla domotica e quando ogni auto sarà connessa, sarà bene essere protetti da questo tipo di attacchi, per evitare inconvenienti o addirittura mettere in pericolo la vita delle persone. Con questo però non voglio spaventare nessuno, le soluzioni ci sono e sono anche piuttosto semplici: ora che sappiamo di cosa si tratta non abbiamo più scuse per non prendere precauzioni. Ricordate, la conoscenza del problema è sempre il primo tassello per risolverlo.